зїепЃКСЂКт

ЧАбд

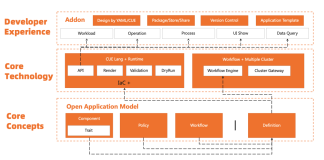

OpenKruise[1]ЪЧАЂРядЦПЊдДЕФдЦдЩњгІгУздЖЏЛЏЙмРэЬзМўЃЌвВЪЧЕБЧАЭаЙмдк Cloud Native Computing Foundation (CNCF) ЯТЕФЗѕЛЏЯюФПЁЃЫќРДздАЂРяАЭАЭЖрФъРДШнЦїЛЏЁЂдЦдЩњЕФММЪѕГСЕэЃЌЪЧАЂРяФкВПЩњВњЛЗОГДѓЙцФЃгІгУЕФЛљгк Kubernetes жЎЩЯЕФБъзМРЉеЙзщМўЃЌвВЪЧНєЬљЩЯгЮЩчЧјБъзМЁЂЪЪгІЛЅСЊЭјЙцФЃЛЏГЁОАЕФММЪѕРэФюгызюМбЪЕМљЁЃ

OpenKruise дк 2024.3 ЗЂВМСЫзюаТЕФ v1.6 АцБОЃЈChangeLog[2]ЃЉЃЌБОЮФЖдаТАцБОЕФКЫаФЬиадзіећЬхНщЩмЁЃ

живЊИќаТ

- Дг v1.6.0 ПЊЪМЃЌOpenKruise вЊЧѓдк Kubernetes >= 1.18 вдЩЯАцБОМЏШКАВзАКЭЪЙгУЁЃШчЙћФуЙиБеСЫ Kruise-Daemon зщМўЃЈfeatureGates="KruiseDaemon=false"ЃЉЃЌФувРШЛПЩвддк K8S 1.16 КЭ 1.17 ЕФМЏШКЩЯАВзАЁЃ

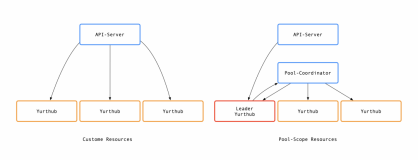

- OpenKruise Leader бЁОйФЌШЯЪЙгУ leases ФЃЪНЁЃЖдгкЪЙгУ OpenKruise 1.3.0 ЛђИќЕЭАцБОЕФгУЛЇЃЌЧыЯШНЋ OpenKruise Щ§МЖЕН 1.4 Лђ 1.5 АцБОЃЌШЛКѓдйЩ§МЖЕН 1.6ЃЌвдБмУтдкЩ§МЖЙ§ГЬжаГіЯжвтЭтЕФ Multiple Leader ЮЪЬтЁЃ

- ЮЊБмУтЧБдкЕФбЛЗвРРЕЮЪЬтЃЌвРРЕ webhook ЕФЙІФмНЋВЛдйЪЪгУгк kube-system ЯТЕФзЪдДЃЌР§Шч SidecarSetЁЂWorkloadSpreadЁЂPodUnavailableBudgetЁЂContainerLaunchPriority КЭ PersistentPodStateЁЃ

діЧПЖргђЙмРэФмСІ

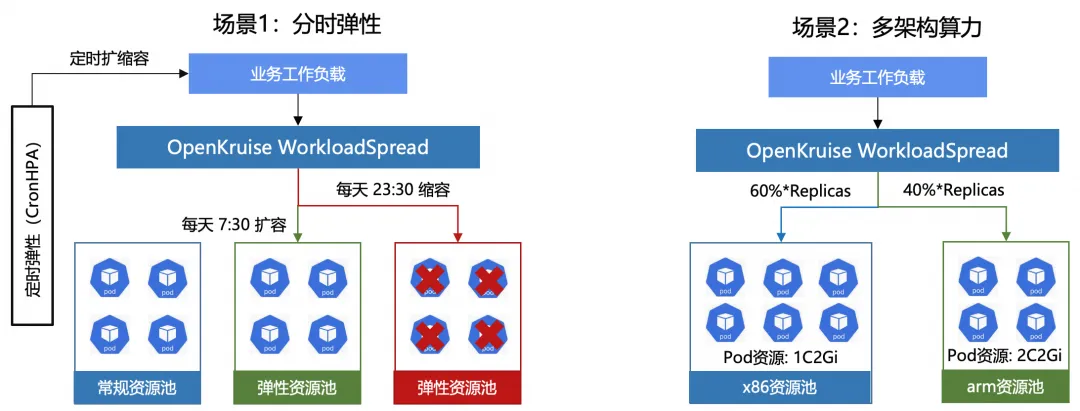

ЫцзХЦѓвЕЪ§зжЛЏзЊаЭЕФМгЫйЭЦНјЃЌдНРДдНЖрЕФЙиМќвЕЮёбЁдёВПЪ№дкдЦЭаЙмЕФ Kubernetes МЏШКЁЃЫцзХ Kubernetes жаВПЪ№вЕЮёКЭжжРрЕФдіМгЃЌЖдгкЕЅвЛ Kubernetes МЏШКФкЕФВПЪ№ФЃЪНЃЌвВГЪЯжГіШевцЖрдЊЛЏЕФЫпЧѓЃЌБШШчЃК

- ЖрМмЙЙЫуСІЃКМЏШКЭЌЪБАќКЌ x86 КЭ arm ЫуСІзЪдД

- ЖрЛњЗПШнджЃКгІгУЕФЪЕР§ЭЌЪБВПЪ№ЕНЖрИі A/Z ПЩгУЧјРДНјааджБИ

WorkloadSpread ЪЧ OpenKruise дк v0.10 АцБОЬсГіРДЕФЖргђЙмРэНтОіЗНАИЃЌжМдкНтОіЩЯЪіЮЪЬтЁЃГЃМћЕФЪЙгУГЁОАШчЯТЃК

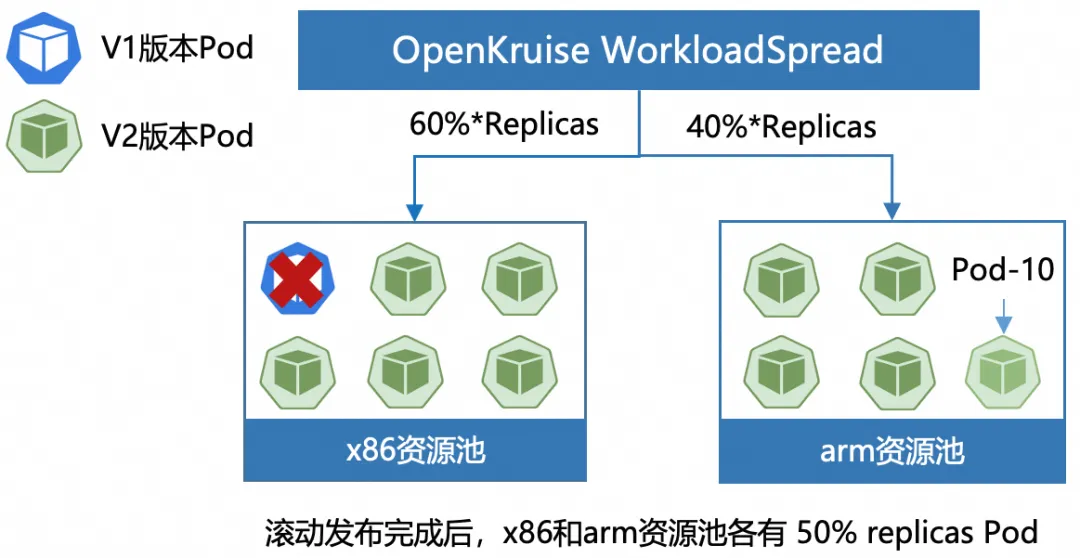

FixЃКDeployment/CloneSet ЙіЖЏЩ§МЖЪБЃЌЛсЦЦЛЕ subset replicas БШР§

Deployment/CloneSet ЙіЖЏЩ§МЖЪБШчЙћХфжУ maxSurge>0ЃЌЛсГіЯжЯШРЉШнКѓЫѕШнЕФЧщПіЁЃШчЯТЭМЫљЪОЃЌPod-10 ДДНЈЪБЃЌвђЮЊ x86 зЪдДГи вбОгаСЫСљИі PodЃЈвЛИі v1ЃЌЮхИі v2ЃЉЃЌЫљвд Pod-10 ЛсБЛЗжХфЕН arm зЪдДГиЁЃv1-Pod ЩОГ§КѓЃЌОЭдьГЩСЫ x86 КЭ arm Иїга 50% replicas Pod ЕФЧщПіЃЌЦЦЛЕСЫ workloadSpread subset replicas БШР§ХфжУЁЃ

ДЫАцБО WorkloadSpread дкЗжХф subset pod ЕФЪБКђЃЌЛсПМТЧ pod versionЃЌНјЖјаоИДСЫИУЮЪЬтЁЃЫљвдЃЌШчЙћФњдкЩњВњЛЗОГЪЙгУСЫ workloadSpread ФмСІЃЌЮвУЧНЈвщФњЩ§МЖЕН kruise 1.6 АцБОЁЃ

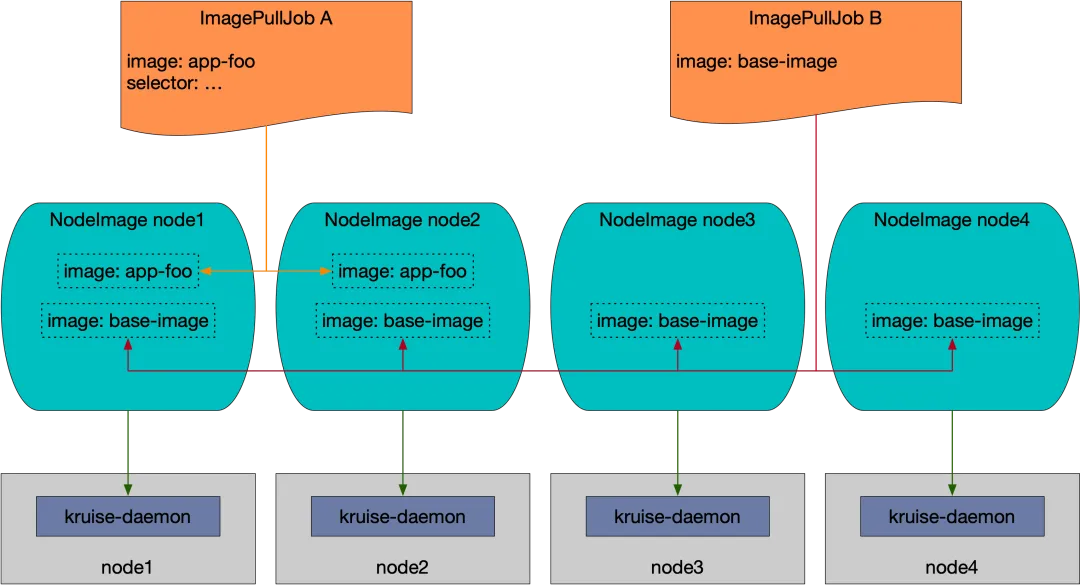

ОЕЯёдЄШШжЇГж 'Always' ВпТд

OpenKruise ОЕЯёдЄШШФмЙЛНЋ BaseЁЂвЕЮёОЕЯёЬсЧАдЄШШЕН Node ЛњЦїЩЯУцЃЌНјЖјФмЙЛМЋДѓЕФЬсЩ§вЕЮёРЉШнЕФЫйЖШЃЌТњзувЕЮёИпЗхЦкМЋЫйЕЏадЕФЫпЧѓЁЃ

OpenKruise дкзіОЕЯёдЄШШЪБЃЌЪзЯШЛсХаЖЯ Node НкЕуЩЯИУ Tag ЕФОЕЯёЪЧЗёДцдкЃЌШчЙћДцдкНЋВЛНјаадЄШШЁЃвђДЫЃЌЖдгкОЕЯё Tag ВЛБфЃЌОЕЯёФкШнБфЛЏЕФГЁОАВЛФмНјаадЄШШЃЌБШШчЃКLatest Tag ЕФОЕЯёЁЃ

ДЫАцБОаТдіСЫ imagePullPolicy='Always' ВпТдЃЌгУгкЖдЩЯЪіГЁОАЕФжЇГжЁЃДЫЭтЃЌЫќПЩвдгы completionPolicy.type=Never ДюХфРДГЃЬЌЛЏЕФдЄШШ Base ОЕЯёЃКa. УПЬьЭэЩЯ 12 ЕузѓгвЛсНјаавЛДЮОЕЯёдЄШШЃЛb. ШчЙћга Node ЛњЦїРЉШнЛсздЖЏдЄШШЁЃ

apiVersion: apps.kruise.io/v1alpha1 kind: ImagePullJob metadata: name: job-with-base spec: image: base:latest imagePullPolicy: Always parallelism: 10 completionPolicy: type: Never pullPolicy: backoffLimit: 3 timeoutSeconds: 300

ЗРМЖСЊЩОГ§жЇГж Service&Ingress

ЮЊСЫЬсЩ§ Kubenetes МЏШКЕФЮШЖЈадКЭАВШЋадЃЌOpenKruise ЖдгквЛаЉзЪдДЬсЙЉСЫЗРМЖСЊЩОГ§ЕФФмСІЃЌБШШчЃКCRDЁЂNamespaceЁЂDeployment ЕШЁЃИУАцБОЮвУЧгжаТдіМгСЫЖдгк ServiceЁЂIngress зЪдДЕФЗРЛЄЃЌЕБЧАВпТджЛжЇГж 'Always'ЃЌБэЪОЃКЛсРЙНиЫљгаЖдгк ServiceЁЂIngress зЪдДЕФЩОГ§ЃЈГ§ЗЧШЅЕє label[policy.kruise.io/delete-protection]ЃЉЁЃХфжУШчЯТЃК

apiVersion: v1 kind: Service metadata: labels: policy.kruise.io/delete-protection: Always name: test-web

ЮДРДеЙЭћ

ЕБЧАЮвУЧЙВЙцЛЎСЫШ§ИіЮДРДАцБОЃК

- release 1.8ЃКSidecarSet жЇГж K8S 1.28 Sidecar ContainersЁЂkruise зщМўзюаЁЛЏВПЪ№ЗНАИ

- release 1.9ЃКCloneSet/Advanced StatefulSet жЇГж Resource зЪдДдЕи VPA

ЛЖгДѓМвЛ§МЋВЮгыЕН kruise ЕФНЈЩшКЭАцБОЙцЛЎЕБжаЁЃДЫЭтЃЌЗЧГЃЛЖгФуЭЈЙ§ Github/Slack/ЖЄЖЄ/ЮЂаХ ЕШЗНЪНМгШыЮвУЧРДВЮгы OpenKruise ПЊдДЩчЧјЁЃФуЪЧЗёвбОгавЛаЉЯЃЭћгыЮвУЧЩчЧјНЛСїЕФФкШнФиЃППЩвддкЮвУЧЕФЩчЧјЫЋжмЛс[3]ЩЯЗжЯэФуЕФЩљвєЃЌЛђЭЈЙ§вдЯТЧўЕРВЮгыЬжТлЃК

- МгШыЩчЧј Slack channel[4](English)

- МгШыЩчЧјЖЄЖЄШКЃКЫбЫїШККХ 23330762 (Chinese)

- МгШыЩчЧјЮЂаХШКЃЈаТЃЉЃКЬэМггУЛЇ openkruise ВЂШУЛњЦїШЫРФуШыШК (Chinese)

ЯрЙиСДНгЃК

[1] OpenKruise

https://github.com/openkruise/kruise

[2] ChangeLog

https://github.com/openkruise/kruise/blob/master/CHANGELOG.md

[3] ЩчЧјЫЋжмЛс

https://shimo.im/docs/gXqmeQOYBehZ4vqo

[4] Slack channel