Samlавщ

ДЋЭГЩЯЃЌЦѓвЕгІгУГЬађдкЙЋЫОЭјТчжаВПЪ№КЭдЫааЁЃЮЊСЫЛёШЁгаЙигУЛЇЕФаХЯЂЃЌШчгУЛЇХфжУЮФМўКЭзщаХЯЂЃЌетаЉгІгУГЬађжаЕФаэЖрЖМЪЧЮЊгыЙЋЫОФПТМ(ШчMicrosoft Active Directory)МЏГЩЖјЙЙНЈЕФЁЃИќживЊЕФЪЧЃЌЭЈГЃЪЙгУФПТМДцДЂКЭбщжЄгУЛЇЕФЦООнЁЃР§ШчЃЌШчЙћФњЪЙгУдкБОЕидЫааЕФSharePointКЭExchangeЃЌдђФњЕФЕЧТМЦООнОЭЪЧФњЕФActive DirectoryЦООнЁЃ

ШЛЖјЃЌЫцзХазїЕФдіМгКЭЯђЛљгкдЦЕФЛЗОГЕФзЊБфЃЌаэЖргІгУГЬађвбОГЌдНСЫЙЋЫОСьгђЕФБпНчЁЃСЊКЯЩэЗнбщжЄЪЧетИіЮЪЬтЕФНтОіЗНАИЁЃ

ЯывЊСЫНтSamlавщЃЌПЩвдВЮПМЖдгІЕФЙйЗНЮФЕЕЁЃ

ШЯжЄЗўЮё

ДѓЖрЪ§гІгУГЬађЖМгавЛИігУЛЇДцДЂ(Ъ§ОнПтЛђLDAP)ЃЌЦфжаАќКЌгУЛЇХфжУЮФМўаХЯЂКЭЦООнЕШЁЃЕБгУЛЇЕЧТМЪБЃЌЦООнНЋИљОнДЫгУЛЇДцДЂНјаабщжЄЁЃетжжМђЕЅЗНЗЈЕФгХЪЦдкгкЃЌЫљгаФкШнЖМдкгІгУГЬађжаНјааЙмРэЃЌДгЖјЬсЙЉСЫвЛжжЖдзюжегУЛЇНјааЩэЗнбщжЄЕФЕЅвЛЧввЛжТЕФЗНЗЈЁЃЕЋЪЧЃЌШчЙћгУЛЇашвЊЗУЮЪЖрИігІгУГЬађЃЌЦфжаУПИігІгУГЬађЖМашвЊВЛЭЌЕФЦООнМЏЃЌФЧУДзюжегУЛЇОЭЛсгіЕНЮЪЬтЁЃЪзЯШЃЌГ§СЫПЩФмвбОДцдкЕФШЮКЮЦфЫћЙЋЫОУмТы(Р§ШчЃЌЫћУЧЕФADУмТы)жЎЭтЃЌгУЛЇЛЙашвЊМЧзЁВЛЭЌЕФУмТыЁЃгУЛЇЯждкБЛЦШЮЌЛЄЕЅЖРЕФгУЛЇУћКЭУмТыЃЌВЂЧвБиаыДІРэВЛЭЌЕФУмТыВпТдКЭЙ§ЦкЪБМфЁЃДЫЭтЃЌЕБгІгУГЬађгУЛЇМЬајПЩвдЗУЮЪБОгІБЛГЗЯњЕФгІгУГЬађЪБЃЌетжжЧщПіЛЙЛсШУЙмРэдБКЭISVИаЕНЭЗЬлЁЃ

СЊКЯЩэЗн

СЊКЯЩэЗнЪМгкашвЊжЇГжПчдНЙЋЫОЛђзщжЏБпНчЕФгІгУГЬађЗУЮЪЁЃ ЯыЯѓвЛЯТЃЌвЛМвЙћжЙЋЫО(JuiceCo)НЋЦфВњЦЗЯњЪлИјвЛМвДѓаЭСЌЫјГЌЪа(BigMart)жЎМфЕФЙиЯЕЁЃ зїЮЊJuiceCoЕФвЛУћдБЙЄЃЌФњашвЊЗУЮЪBigMartЬсЙЉЕФгІгУГЬађРДЙмРэЙиЯЕВЂМрПиЙЉгІКЭЯњЪлЁЃ дкетжжЧщПіЯТЃЌBigMart(ЬсЙЉИУгІгУГЬађ)НЋашвЊИКд№гУЛЇЩэЗнбщжЄЁЃ МђЕЅЕФЗНЗЈЪЧвЊЧѓдкJuiceCoЙЄзїЕФгУЛЇЪЙгУВЛЭЌЕФгУЛЇУћКЭУмТыЁЃ ЕЋЪЧЃЌПМТЧвЛЯТИУгІгУГЬађашвЊЮЌЛЄЕФЫљгагУЛЇ--АќРЈашвЊЗУЮЪИУгІгУГЬађЕФЫљгаЦфЫћЙЉгІЩЬМАЦфгУЛЇЁЃ НтОіетвЛЮЪЬтЕФвЛИіИќКУЕФЗНЗЈЪЧдЪаэJuiceCoКЭЦфЫћЫљгаЙЉгІЩЬЙВЯэЛђСЊКЯBigMartЕФЩэЗнЁЃ зїЮЊJuiceCoЕФвЛУћдБЙЄЃЌФњвбОгЕгаЦѓвЕЩэЗнКЭЦООнЁЃ СЊКЯЩэЗнЮЊСЌЫјГЌЪа(ЗўЮёЬсЙЉЩЬ)ЬсЙЉСЫвЛжжАВШЋЕФЗНЪНЃЌЭЈЙ§гыЦфЙЉгІЩЬ(ЩэЗнЬсЙЉЩЬ)ЯжгаЕФЩэЗнЛљДЁЩшЪЉМЏГЩРДЭтВПЛЏЩэЗнбщжЄЁЃ

етжжгУР§ЕМжТСЫСЊАюавщЕФЕЎЩњЃЌР§ШчЃКSecurity Assertion Markup Language (SAML) (opens new window).

SAMLЕФЙцЛЎ

SAMLжївЊгУзїЛљгкWebЕФЩэЗнбщжЄЛњжЦЃЌвђЮЊЫќвРРЕгкЪЙгУфЏРРЦїДњРэРДДњРэЩэЗнбщжЄСїЁЃдкНЯИпМЖБ№ЃЌSAMLЕФЩэЗнбщжЄСїШчЯТЫљЪОЃК

ЯждкЮвУЧзМБИНщЩмвЛаЉГЃМћЕФSAMLЪѕгяЁЃЮвУЧНЋдкЩдКѓЬжТлетаЉММЪѕЯИНкЃЌЕЋдкЙцЛЎНзЖЮРэНтИпМЖИХФюЪЧКмживЊЕФЁЃ

SP

ЗўЮёЬсЙЉЩЬ(SP)ЪЧЬсЙЉЗўЮёЕФЪЕЬхЃЌЭЈГЃвдгІгУГЬађЕФаЮЪНЬсЙЉЁЃ

IdP

ЩэЗнЬсЙЉеп(IdP)ЪЧЬсЙЉЩэЗнЕФЪЕЬхЃЌАќРЈЖдгУЛЇНјааЩэЗнбщжЄЕФФмСІЁЃЩэЗнЬсЙЉепЭЈГЃЛЙАќКЌгУЛЇХфжУЮФМўЃКгаЙигУЛЇЕФЦфЫћаХЯЂЃЌШчУћзжЁЂаеЪЯЁЂЙЄзїДњТыЁЂЕчЛАКХТыЁЂЕижЗЕШЁЃИљОнгІгУГЬађЕФВЛЭЌЃЌвЛаЉЗўЮёЬсЙЉЩЬПЩФмашвЊЗЧГЃМђЕЅЕФХфжУЮФМў(гУЛЇУћЁЂЕчзггЪМў)ЃЌЖјЦфЫћЗўЮёЬсЙЉЩЬПЩФмашвЊИќЗсИЛЕФгУЛЇЪ§ОнМЏ(ЙЄзїДњТыЁЂВПУХЁЂЕижЗЁЂЮЛжУЁЂОРэЕШ)ЁЃ

SAMLЧыЧѓ

SAMLЧыЧѓЃЌвВГЦЮЊЩэЗнбщжЄЧыЧѓЃЌгЩЗўЮёЬсЙЉЩЬЩњГЩвдЁАЧыЧѓЁБЩэЗнбщжЄЁЃ

SAMLЯьгІ

SAMLЯьгІгЩЩэЗнЬсЙЉепЩњГЩЁЃЫќАќКЌОЙ§ЩэЗнбщжЄЕФгУЛЇЕФЪЕМЪЖЯбдЁЃДЫЭтЃЌSAMLЯьгІПЩФмАќКЌЦфЫћаХЯЂЃЌР§ШчЃЌгУЛЇХфжУЮФМўаХЯЂКЭзщ/НЧЩЋаХЯЂЃЌОпЬхШЁОігкЗўЮёЬсЙЉЩЬПЩвджЇГжЕФФкШнЁЃ

ЗўЮёЬсЙЉЩЬЦєЖЏ(SPЦєЖЏ)

ЕЧТМУшЪігЩЗўЮёЬсЙЉЩЬЦєЖЏЪБЕФSAMLЕЧТМСїГЬЁЃетЭЈГЃдкзюжегУЛЇГЂЪдЗУЮЪзЪдДЛђжБНгдкЗўЮёЬсЙЉЩЬЖЫЕЧТМЪБДЅЗЂЁЃР§ШчЃЌЕБфЏРРЦїГЂЪдЗУЮЪЗўЮёЬсЙЉЩЬЖЫЪмБЃЛЄЕФзЪдДЪБЁЃ

ЩэЗнЬсЙЉепЦєЖЏ(IdPЦєЖЏ)

ЩэЗнЬсЙЉепЦєЖЏ(IdPЦєЖЏ)ЕЧТМУшЪігЩЩэЗнЬсЙЉепЦєЖЏЕФSAMLЕЧТМСїЁЃдкИУСїГЬжаЃЌЩэЗнЬсЙЉЩЬЗЂЦ№SAMLЯьгІЃЌИУЯьгІБЛжиЖЈЯђЕНЗўЮёЬсЙЉЩЬвдЖЯбдгУЛЇЕФЩэЗнЃЌЖјВЛЪЧгЩРДздЗўЮёЬсЙЉЩЬЕФжиЖЈЯђДЅЗЂSAMLСїЁЃ

ашвЊзЂвтЕФМИИіЙиМќЪТЯю

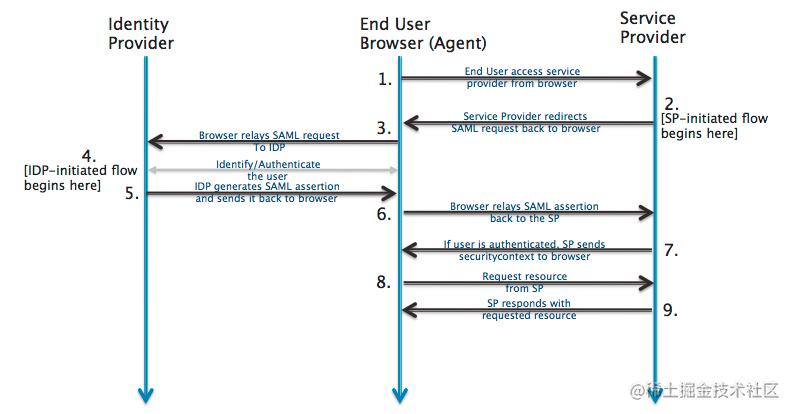

- ЗўЮёЬсЙЉЩЬДгВЛгыЩэЗнЬсЙЉЩЬжБНгНЛЛЅЁЃ

- фЏРРЦїГфЕБжДааЫљгажиЖЈЯђЕФДњРэЁЃ

- ЗўЮёЬсЙЉЩЬашвЊжЊЕРвЊжиЖЈЯђЕНФФИіЩэЗнЬсЙЉЩЬЃЌШЛКѓВХФмжЊЕРгУЛЇЪЧЫЁЃ

- дкЩэЗнЬсЙЉепЗЕЛиSAMLЖЯбджЎЧАЃЌЗўЮёЬсЙЉепВЛжЊЕРгУЛЇЪЧЫЁЃ

- ДЫСїГЬВЛвЛЖЈвЊДгЗўЮёЬсЙЉЩЬПЊЪМЁЃ

- ЩэЗнЬсЙЉепПЩвдЗЂЦ№ЩэЗнбщжЄСїЁЃ

- SAMLЩэЗнбщжЄСїЪЧвьВНЕФЁЃ

- ЗўЮёЬсЙЉЩЬВЛжЊЕРЩэЗнЬсЙЉЩЬЪЧЗёЛсЭъГЩећИіСїГЬЁЃ

вђДЫЃЌЗўЮёЬсЙЉЩЬВЛЮЌЛЄЫљЩњГЩЕФШЮКЮЩэЗнбщжЄЧыЧѓЕФШЮКЮзДЬЌЁЃЕБЗўЮёЬсЙЉЩЬЪеЕНРДздЩэЗнЬсЙЉЩЬЕФЯьгІЪБЃЌИУЯьгІБиаыАќКЌЫљгаБивЊЕФаХЯЂЁЃ

ЙцЛЎКЫЖдБэ

ЫфШЛSAMLавщЪЧвЛИіБъзМЃЌЕЋИљОнФњЕФгІгУГЬађЕФаджЪЃЌгаВЛЭЌЕФЗНЗЈРДЪЕЯжЫќЁЃЯТУцЪЧвЛИіКЫЖдБэЃЌНЋжИЕМФуЭъГЩвЛаЉЙиМќЕФПМТЧЪТЯюЁЃ

- СЫНтЗўЮёЬсЙЉЩЬЕФНЧЩЋЁЃ

- ЕЅвЛЩэЗнЪЖБ№ЗНАИгыЖрИіЩэЗнЪЖБ№ЗНАИЁЃ

- СЫНтSPЗЂЦ№ЕФЕЧТМСїЁЃ

- БЉТЖSPжаЕФSAMLХфжУЁЃ

- ЮЊУПИіШЫЦєгУSAMLЃЌЖјВЛЪЧЮЊВПЗжгУЛЇЁЃ

- ЪЕЪЉЁАКѓУХЁБ

СЫНтЗўЮёЬсЙЉЩЬЕФНЧЩЋ

SAML IdPИљОнIdPКЭSPЙВЭЌЭЌвтЕФХфжУЩњГЩSAMLЯьгІЁЃдкЪеЕНSAMLЖЯбдКѓЃЌSPашвЊбщжЄЖЯбдЪЧЗёРДздгааЇЕФIdPЃЌШЛКѓНтЮіЖЯбджаЕФБивЊаХЯЂЃКгУЛЇУћЁЂЪєадЕШ

вЊжДааДЫВйзїЃЌSPжСЩйашвЊвдЯТИїЯюЃК

- жЄЪщ-SPашвЊДгIdPЛёШЁЙЋЙВжЄЪщвдбщжЄЧЉУћЁЃжЄЪщДцДЂдкSPЖЫЃЌВЂдкSAMLЯьгІЕНДяЪБЪЙгУЁЃ

- ACS Endpoint-ЖЯбдЯћЗбепЗўЮёURL-ЭЈГЃМђГЦЮЊSPЕЧТМURLЁЃетЪЧгЩЗЂВМSAMLЯьгІЕФSPЬсЙЉЕФжеНсЕуЁЃSPашвЊНЋДЫаХЯЂЬсЙЉИјIdPЁЃ

- IdPЕЧТМURL-етЪЧЗЂВМSAMLЧыЧѓЕФIdPЖЫЕФжеНсЕуЃЌSPашвЊДгIdPЛёШЁДЫаХЯЂЁЃ

ЪЕЯжSAMLЕФзюМђЕЅЗНЗЈЪЧРћгУПЊдДSAMLЙЄОпАќЁЃетаЉЙЄОпАќЬсЙЉСЫЯћЛЏДЋШыSAMLЯьгІжаЕФаХЯЂЫљашЕФТпМЁЃДЫЭтЃЌШчЙћSPашвЊжЇГжSPЗЂЦ№ЕФЕЧТМСїЃЌЙЄОпАќЛЙЬсЙЉЩњГЩЪЪЕБЕФSAMLЩэЗнбщжЄЧыЧѓЫљашЕФТпМЁЃ

ЕЅвЛЩэЗнЪЖБ№ЗНАИгыЖрИіЩэЗнЪЖБ№ЗНАИ

ШчЙћФње§дкЙЙНЈФкВПМЏГЩЃЌВЂЧвЯЃЭћЦєгУSAMLвдНЋЦфгыФњЕФЙЋЫОSAMLЩэЗнЬсЙЉГЬађМЏГЩЃЌФЧУДФњНЋПМТЧНіжЇГжЕЅИіIdPЁЃдкетжжЧщПіЯТЃЌФњЕФМЏГЩжЛашвЊДІРэвЛзщIDPдЊЪ§Он(жЄЪщЁЂЖЫЕуЕШ)ЁЃ

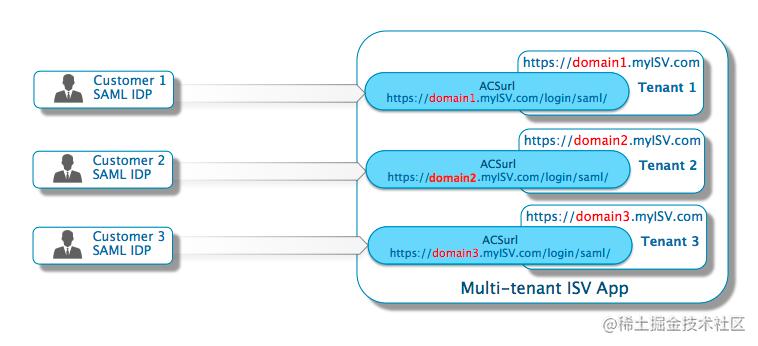

ШчЙћФњЪЧЙЙНЈЦѓвЕSaaSВњЦЗЕФЖРСЂШэМўЙЉгІЩЬ(ISV)ЃЌЛђепФње§дкЮЊПЭЛЇКЭКЯзїЛяАщЙЙНЈУцЯђЭтВПЕФЭјеО/УХЛЇ/ЩчЧјЃЌдђашвЊПМТЧжЇГжЖрИіIdPЁЃетЪЧаэЖрашвЊгыПЭЛЇЕФЦѓвЕЩэЗнЛљДЁЩшЪЉМЏГЩЕФSaaS ISVЕФЕфаЭгУР§ЁЃИљОнгІгУГЬађЕФЬхЯЕНсЙЙЃЌФњашвЊПМТЧШчКЮДцДЂРДздУПИіЩэЗнЬсЙЉепЕФSAMLХфжУ(Р§ШчЃЌжЄЪщЛђIdPЕЧТМURL)ЃЌвдМАШчКЮЮЊУПИіЬсЙЉепЬсЙЉБивЊЕФSPаХЯЂЁЃ

вЛИіЙиМќзЂвтЪТЯюЩцМАЗЂВМSAMLЯьгІЕФSPЖЫЕФACS URLЖЫЕуЁЃМДЪЙдкДІРэЖрИіIdPЪБЃЌвВПЩвдЙЋПЊЕЅИіЖЫЕуЁЃЖдгкУЛгадкURLжаЖЈвхзтгУЕФЕЅЪЕР§ЖрзтЛЇгІгУГЬађ(Р§ШчЪЙгУзггђЪБ)ЃЌетПЩФмЪЧвЛжжИќМђЕЅЕФЪЕЯжЗНЪНЁЃЕЋЪЧЃЌФњБиаывРППSAMLЯьгІжаЕФЦфЫћаХЯЂРДШЗЖЈФФИіIdPе§дкГЂЪдНјааЩэЗнбщжЄ(Р§ШчЃЌЪЙгУIssuerID)ЁЃШчЙћФњЕФгІгУГЬађЪЧвдЖрзтЛЇЗНЪНЩшжУЕФЃЌВЂЧвдкURLжаАќКЌгђаХЯЂ(Р§ШчЃЌЪЙгУdomain1.example.comЛђhttps://www.examplЁ

СЫНтSPЗЂЦ№ЕФЕЧТМСї

ШчЧАЫљЪіЃЌIdPЗЂЦ№ЕФЕЧТМСїДгIdPПЊЪМЁЃгЩгкЫќДгIdPЖЫПЊЪМЃЌвђДЫГ§СЫгУЛЇГЂЪдЭЈЙ§ЩэЗнбщжЄВЂЗУЮЪSPетвЛЪТЪЕЭтЃЌУЛгаЙигкгУЛЇГЂЪддкSPЖЫЗУЮЪЕФЦфЫћЩЯЯТЮФЁЃЭЈГЃЃЌдкгУЛЇЭЈЙ§ЩэЗнбщжЄКѓЃЌфЏРРЦїНЋзЊЕНSPжаЕФЭЈгУЕЧТМвГЁЃ

дкSPЗЂЦ№ЕФСїжаЃЌгУЛЇГЂЪджБНгдкSPЖЫЗУЮЪЪмБЃЛЄЕФзЪдДЃЌЖјIdPВЛжЊЕРИУГЂЪдЁЃГіЯжСЫСНИіЮЪЬтЁЃЪзЯШЃЌШчЙћашвЊЖдСЊКЯЩэЗнНјааЩэЗнбщжЄЃЌдђашвЊЪЖБ№е§ШЗЕФIdPЁЃЪЙгУSPЦєЖЏЕФЕЧТМЪБЃЌSPзюГѕЖдЩэЗнвЛЮоЫљжЊЁЃзїЮЊПЊЗЂШЫдБЃЌФњашвЊХЊЧхГўSPШчКЮШЗЖЈгІИУгЩФФИіIdPНгЪеSAMLЧыЧѓЁЃдкФГаЉЧщПіЯТЃЌШчЙћФњЕФгІгУГЬађURLАќКЌгГЩфЕНЮЈвЛзтЛЇКЭIdPЕФзггђаХЯЂЃЌдђУќжаЕФзЪдДСДНгзувдЪЖБ№IdPЁЃШчЙћВЛЪЧетбљЃЌдђПЩФмашвЊЬсЪОзюжегУЛЇЬсЙЉРДздзюжегУЛЇЕФЦфЫћаХЯЂЃЌШчгУЛЇIDЁЂЕчзггЪМўЛђЙЋЫОIDЁЃФњашвЊвЛаЉдЪаэSPЪЖБ№ГЂЪдЗУЮЪзЪдДЕФгУЛЇЪєгкФФИіIdPЕФФкШнЁЃЧыМЧзЁЃЌФњжЛЪЧЬсЪОЪфШывЛИіБъЪЖЗћЃЌЖјВЛЪЧЦООнЁЃOktaЛЙжЇГжЭЈЙ§LoginHintВЮЪ§НЋБъЪЖДЋЕнИјIdPЃЌетбљгУЛЇдкжиЖЈЯђЕНIdPЕЧТМЪБЃЌОЭВЛашвЊдйДЮЪфШыИУБъЪЖЁЃгаЙиДЅЗЂOKTAНЋЁАLoginHintЁБЗЂЫЭЕНIdPЕФЫЕУїЃЌЧыВЮдФЪЙгУSAMLЩюЖШСДНгжиЖЈЯђЁЃ

SPЗЂЦ№ЕФЕЧТМСїЕФСэвЛИіЮЪЬтЪЧЖдЩюЖШСДНгЕФжЇГжЁЃДѓЖрЪ§гІгУГЬађЖМжЇГжЩюЖШСДНгЁЃР§ШчЃЌФњПЩФмЛсЪеЕНвЛИіжИЯђзЄСєдкФкШнЙмРэЯЕЭГЩЯЕФЮФЕЕЕФСДНгЁЃРэЯыЧщПіЯТЃЌШчЙћФњашвЊдкЗУЮЪЮФЕЕжЎЧАНјааЩэЗнбщжЄЃЌдђЯЃЭћдкЩэЗнбщжЄКѓСЂМДЗУЮЪИУЮФЕЕЁЃ

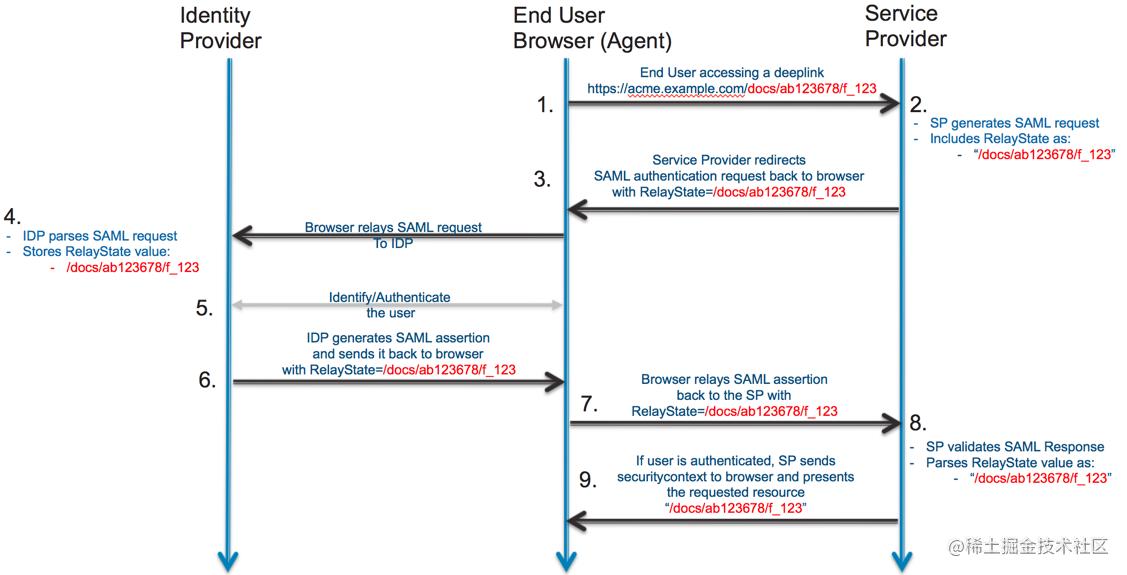

SAMLЪЧвЛжжзЈУХЩшМЦЕФвьВНавщЁЃSPЗЂЦ№ЕФЕЧТМСїГЬДгЩњГЩSAMLЩэЗнбщжЄЧыЧѓПЊЪМЃЌИУЧыЧѓБЛжиЖЈЯђЕНIdPЁЃДЫЪБЃЌSPВЛДцДЂгаЙиИУЧыЧѓЕФШЮКЮаХЯЂЁЃЕБSAMLЯьгІДгIdPЗЕЛиЪБЃЌSPНЋВЛжЊЕРШЮКЮгаЙиДЅЗЂЩэЗнбщжЄЧыЧѓЕФГѕЪМЩюВуСДНгЕФаХЯЂЁЃавдЫЕФЪЧЃЌSAMLЭЈЙ§вЛИіУћЮЊRelayStateЕФВЮЪ§жЇГжетвЛЕуЁЃ

RelayState

RelayStateЪЧвЛИіПЩвдзїЮЊSAMLЧыЧѓКЭSAMLЯьгІЕФвЛВПЗжАќРЈЕФHTTPВЮЪ§ЁЃдкSPЗЂЦ№ЕФЕЧТМСїГЬжаЃЌSPПЩвдЪЙгУгаЙиЧыЧѓЕФИНМгаХЯЂЩшжУSAMLЧыЧѓжаЕФRelayStateВЮЪ§ЁЃSAML IdPдкЪеЕНSAMLЧыЧѓКѓЃЌЛёШЁRelayStateжЕЃЌВЂдкгУЛЇЭЈЙ§ЩэЗнбщжЄКѓНЋЦфзїЮЊHTTPВЮЪ§ИНМгЛиSAMLЯьгІжаЁЃетбљЃЌЕБЭљЗЕЭъГЩЪБЃЌSPПЩвдЪЙгУRelayStateаХЯЂРДЛёШЁгаЙиГѕЪМSAMLЩэЗнбщжЄЧыЧѓЕФЦфЫћЩЯЯТЮФЁЃ

дкЩюЖШСДНгЕФЧщПіЯТЃЌSPЪЙгУЩюЖШСДНгжЕЩшжУSAMLЧыЧѓЕФRelayStateЁЃЕБSAMLЯьгІЗЕЛиЪБЃЌSPПЩвдЪЙгУRelayStateжЕВЂНЋОЙ§ЩэЗнбщжЄЕФгУЛЇДјЕНе§ШЗЕФзЪдДЁЃ

БЉТЖSPжаЕФSAMLХфжУ

ШчЧАЫљЪіЃЌSPашвЊIdPХфжУРДЭъГЩSAMLЩшжУЁЃЫфШЛаэЖрISVбЁдёЭЈЙ§жЇГжКЭЕчзггЪМўРДЪЕЯжетвЛЕуЃЌЕЋИќКУЕФЗНЗЈЪЧЯђПЭЛЇЕФITЙмРэдБЯдЪОзджњЗўЮёЙмРэдБвГУцЃЌвдЦєгУSAMLЁЃSAMLжЇГжIdPЖЫКЭSPЖЫЕФдЊЪ§ОнЁЃдкSPВрХфжУIdP/SPЙиЯЕЕФвЛжжЗНЪНЪЧНЈСЂНгЪеIdPдЊЪ§ОнЮФМўЕФФмСІКЭЩњГЩЙЉIdPЪЙгУЕФSPдЊЪ§ОнЮФМўЕФФмСІЁЃетЪЧЪзбЁЕФЗНЗЈЁЃ

ШЛЖјЃЌвЛаЉISVбЁдёдЪаэжБНгХфжУМИИіЙиМќЕФSAMLВЮЪ§ЃЌЖјВЛЪЧЭЈЙ§дЊЪ§ОнЮФМўЁЃЕфаЭВЮЪ§АќРЈIdPжиЖЈЯђURL(гУгкSAMLЧыЧѓ)ЁЂIssuerIDЁЂIdPзЂЯњURLЁЃSPЛЙБиаыдЪаэЩЯдиЛђБЃДцIdPЙЋЙВжЄЪщЁЃ

зюКУЪЙгУдЊЪ§ОнЮФМўЃЌвђЮЊЫќПЩвдДІРэSAMLжЇГжжаЮДРДЕФШЮКЮЬэМг/діЧПЃЌЖјЮоашНјаагУЛЇНчУцИќИФ(ШчЙћдкгУЛЇНчУцжаЙЋПЊЬиЖЈЕФSAMLХфжУВЮЪ§ЃЌдђашвЊНјааетаЉИќИФ)ЁЃ

ЮЊУПИіШЫЦєгУSAMLЃЌЖјВЛЪЧЮЊВПЗжгУЛЇ

ИљОнгІгУГЬађЕФаджЪЃЌПЩФмгаРэгЩжЛдЪаэВПЗжгУЛЇЦєгУSAMLЁЃЯыЯѓвЛЯТФкВПдБЙЄКЭЭтВПгУЛЇ(ШчКЯзїЛяАщ)ПЩвдЗУЮЪЕФгІгУГЬађЁЃдБЙЄПЩвдЪЙгУSAMLЕЧТМЕНгІгУГЬађЃЌЖјЭтВПгУЛЇПЩвдЪЙгУвЛзщЕЅЖРЕФЦООнЁЃ

МДЪЙдкФПЕФЪЧШУЬиЖЈзтЛЇЕФЫљгагУЛЇЖМЦєгУSAMLЕФЧщПіЯТЃЌдкИХФюбщжЄЁЂВтЪдКЭЭЦГіЦкМфжЛЦєгУВПЗжгУЛЇЃЌвдБудкЖдЫљгагУЛЇЦєгУжЎЧАВтЪдНЯаЁЕФгУЛЇзгМЏЕФЩэЗнбщжЄЃЌвВПЩФмЪЧгагУЕФЁЃ

ЪЕЪЉЁАКѓУХЁБ

ШчЙћФњЕФгІгУГЬађжаЫљгаШЫЖМДђЫуЦєгУSAMLЃЌетвЛЕугШЦфживЊЁЃгаЪБЃЌSAMLХфжУжаПЩФмДцдкДэЮѓ--ЛђепSAML IdPЖЫЕужаЗЂЩњСЫвЛаЉБфЛЏЁЃЮоТлШчКЮЃЌФуЖМВЛЯыБЛЭъШЋЫјдкУХЭтЁЃШУЙмРэдБПЩвдЪЙгУКѓУХЗУЮЪЫјЖЈЕФЯЕЭГБфЕУМЋЦфживЊЁЃетЭЈГЃЪЧЭЈЙ§гЕгавЛИіЁАУиУмЁБЕЧТМURLРДЪЕЯжЕФЃЌИУURLдкЗУЮЪЪБВЛЛсДЅЗЂSAMLжиЖЈЯђЁЃЭЈГЃЃЌЙмРэдБЪЙгУгУЛЇУћКЭУмТыЕЧТМВЂНјааБивЊЕФИќИФвдНтОіЮЪЬтЁЃ